Cyberbezpieczeństwo w firmie to kompleksowy zestaw działań i technologii chroniących dane, systemy oraz infrastrukturę IT przed cyberzagrożeniami. Obejmuje ono ocenę ryzyka, audyty bezpieczeństwa, szyfrowanie danych oraz zarządzanie tożsamościami. Kluczowe jest również monitorowanie sieci, natychmiastowa reakcja na incydenty oraz szkolenia pracowników.

Inwestowanie w cyberbezpieczeństwo chroni reputację firmy, zabezpiecza poufne informacje, spełnia wymogi prawne i zwiększa zaufanie klientów. Według raportu Bitkom, niemiecka gospodarka poniosła straty w wysokości 40 miliardów euro w 2017/2018 tylko z powodu celowych ataków cyberprzestępczych.

W obliczu rosnącego zagrożenia, zapewnienie kompleksowej ochrony danych i systemów IT staje się kluczową kwestią dla każdej firmy. Odpowiednie strategie i rozwiązania z zakresu cyberbezpieczeństwa pozwolą Ci na skuteczną ochronę przed cyberatakami, a tym samym uniknięcie poważnych konsekwencji finansowych i wizerunkowych.

Szkolenia pracowników

Świadomość bezpieczeństwa wśród pracowników stanowi kluczowy element strategii cyberobrony firmy. Szkolenia pomagają uświadomić personel o typowych zagrożeniach i niebezpiecznych zachowaniach, takich jak socjotechnika czy ataki hakerskie. Wiele ataków rozpoczyna się właśnie od manipulacji społecznej, więc ważne jest, aby pracownicy byli przeszkoleni w rozpoznawaniu takich prób i zachowywali się z wysoką świadomością bezpieczeństwa.

Szkolenia i symulacje ataków podnoszą przygotowanie pracowników na potencjalne zagrożenia. Oferowane są różne formy szkoleń – od szkoleń stacjonarnych po e-learningowe, dostosowane do potrzeb każdej organizacji. Trenerzy posiadają bogate doświadczenie w zakresie cyberbezpieczeństwa i zarządzania ryzykiem, co gwarantuje wysoki poziom merytoryczny zajęć.

Firma proponuje przeszkolenie licznej grupy pracowników z zakresu ochrony danych osobowych – RODO. Szkolenia obejmują m.in. zasady, obowiązki i prawa wynikające z tej regulacji. Dodatkowo, uczestnicy otrzymują pakiet bezpłatnych materiałów, w tym poradniki i mikroszkolenia na ten temat. Poziom zadowolenia klientów z platformy szkoleniowej RODO jest bardzo wysoki.

Zabezpieczenia techniczne

Ochrona firmy przed zagrożeniami cyber to jedno z najważniejszych wyzwań współczesności. Kluczową rolę w budowaniu skutecznych zabezpieczeń odgrywają firewall, systemy antywirusowe oraz szyfrowanie danych. Nowoczesne rozwiązania, takie jak Security Information and Event Management (SIEM) czy uczenie maszynowe, pozwalają identyfikować zaawansowane ataki i skutecznie chronić infrastrukturę IT.

Warto podkreślić, że statystyki wskazują na rosnące zagrożenie ze strony cyberprzestępców. W 2021 roku hakerzy uzyskali dostęp do materiału zarejestrowanego przez blisko 150 000 kamer CCTV, a grupa Anonymous włamała się do ponad 2000 kamer w Iranie. Równie niepokojące są informacje o podatnościach urządzeń, takich jak wideodomofonów czy rejestratorów w Polsce.

Aby zapewnić kompleksową ochronę, firmy muszą wdrożyć kompleksową architekturę bezpieczeństwa. Ważne są również regularna konserwacja urządzeń, aktualizacje zabezpieczeń oraz zmiana domyślnych haseł. Tylko takie podejście pozwoli na stworzenie skutecznego “systemu odpornościowego” na potencjalne ataki.

Backup danych

Regularne tworzenie kopii zapasowych danych to niezbędny element ochrony firmy przed potencjalnymi incydentami. Kopie zapasowe (kopie zapasowe) pozwalają na szybkie odzyskanie utraconych informacji w przypadku awarii sprzętu, błędów ludzkich lub cyberataków. Odpowiednie zarządzanie backupem danych to kluczowy proces, który wspiera ciągłość działania firmy.

Wybór właściwej metody przechowywania kopii zapasowych (lokalnej, w chmurze lub na serwerze) powinien być dostosowany do potrzeb organizacji. Każde z tych rozwiązań ma swoje zalety i wady – ważne, aby znaleźć równowagę między szybkim dostępem do danych, pojemnością przechowywania oraz bezpieczeństwem przechowywania informacji. Oprócz tego należy wybrać odpowiednie oprogramowanie i narzędzia do backupu, które będą skutecznie wspierać proces odzyskiwania danych.

Tworzenie kopii zapasowych to nie jednorazowe działanie – to długofalowy proces wymagający regularnej aktualizacji, testów i dostosowywania do zmieniających się potrzeb firmy. Monitorowanie stanu backupu, szkolenie pracowników oraz aktualizacja polityki backupu to kluczowe elementy skutecznego zarządzania kopiami zapasowymi, odzyskiwaniem danych i zapewniania ciągłości biznesowej.

Reagowanie na incydenty

Cyberataki mogą mieć poważne konsekwencje dla Twojej firmy – od utraty danych po straty finansowe i uszczerbek na reputacji. Dlatego też kluczowe jest posiadanie skutecznych środków zaradczych i jasno określonych procedur zarządzania incydentami. Bechtle wspiera firmy w opracowywaniu kompleksowych rozwiązań, które obejmują prewencję, szybkie reagowanie na incydenty, analizę kryminalistyczną po ataku oraz odzyskiwanie i zabezpieczanie systemów.

Analiza tego, w jaki sposób atakujący zdołali włamać się do systemu, pozwala lepiej zrozumieć słabe punkty i wdrożyć odpowiednie środki zaradcze. Szybka i skuteczna reakcja na incydenty może znacząco ograniczyć straty i szkody reputacyjne firmy. Dlatego też posiadanie dedykowanego zespołu reagowania na incydenty oraz jasno określonych procedur jest tak istotne.

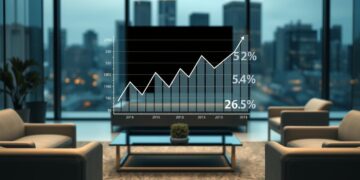

Według najnowszych statystyk, w 2022 roku odnotowano aż 5,4 miliarda ataków ransomware na całym świecie, z czego ponad 70% było ukierunkowanych. Ponad połowa firm, które padły ofiarą ataku, musiała zapłacić okup w wysokości ponad 100 000 dolarów. Naruszenia bezpieczeństwa danych to nie tylko ogromne straty finansowe, ale również nieodwracalne szkody dla reputacji firmy. Dlatego też odpowiednie przygotowanie na różne rodzaje incydentów związanych z cyberbezpieczeństwem ma kluczowe znaczenie.

Zgodność z RODO

Wdrożenie Rozporządzenia Ogólnego o Ochronie Danych Osobowych (RODO) nałożyło na administratorów oraz podmioty przetwarzające ochrona danych osobowych szereg konkretnych obowiązków. Każda firma, która przetwarza dane osobowe, musi powołać inspektora ochrony danych. Jest to kluczowa funkcja, odpowiedzialna za nadzór nad zgodnością z RODO we wszystkich obszarach działalności.

Dla mniejszych organizacji, które nie posiadają wewnętrznej struktury do kompleksowego zarządzania ochroną danych osobowych, skorzystanie z usług zewnętrznego inspektora ochrony danych może być optymalnym rozwiązaniem. Taki ekspert przeprowadzi niezbędną inwentaryzację danych, oceni ryzyko, wdroży zabezpieczenia techniczne i organizacyjne oraz zadba o przestrzeganie praw podmiotów danych.

Zgodność z RODO to nie tylko obowiązek, ale również szansa na budowanie zaufania i reputacji firmy. Dzięki wdrożeniu kompleksowych procesów ochrony danych, organizacje mogą nie tylko uniknąć dotkliwych kar finansowych za naruszenia, ale również wyróżnić się na rynku jako podmioty dbające o bezpieczeństwo informacji swoich klientów i pracowników.

Audyt bezpieczeństwa

Audyt bezpieczeństwa to kluczowy element strategii cyberbezpieczeństwa w Twojej firmie. Obejmuje on testy penetracyjne i analizy luk w zabezpieczeniach Twoich systemów. Regularne audyty pozwalają na identyfikację słabych punktów w Twoich systemach i procesach, dzięki czemu możesz opracować plan naprawczy i priorytetyzować inwestycje w bezpieczeństwo.

Audyty powinny być przeprowadzane przez wykwalifikowanych specjalistów, najlepiej zewnętrznych, aby zapewnić obiektywną ocenę ryzyka. Wyniki audytu służą jako podstawa do ciągłego doskonalenia Twojego systemu cyberbezpieczeństwa. Dzięki regularnym audytom możesz być pewien, że Twoje systemy są bezpieczne i chronią Twoje cenne dane przed cyberatakami.

Pamiętaj, że audyt bezpieczeństwa to nie jednorazowe zdarzenie, ale ciągły proces doskonalenia Twojej ochrony cybernetycznej. Tylko dzięki systematycznym testom i analizom możesz być pewien, że Twoja firma jest bezpieczna.